섹션 0. 디지털 포렌식 소개

포렌식(forensic): 과학수사, 법과학

디지털 포렌식이 쓰이는 곳: 범죄수사 / 민사사건 / 일반기업

디지털 포렌식의 유형

- 침해사고 대응: 해킹 등 실시간 사태에 대응하는 것

- 증거 추출: 증거에 관한 사후 조사. 엄격한 입증 필요

포렌식의 대상

- 컴퓨터 디스크

- 컴퓨터 메모리

- 네트워크 패킷

- 모바일 디바이스, IoT 디바이스 등

섹션 1. 디지털 포렌식 기초

- 디스크 이미징: 디스크를 파일 형태로 가져오는 것.

- 디스크 마운트: 이미징된 파일을 내 pc에 등록하는 것

- 메모리 덤프: 파일의 여러 모습 중 한 순간을 포착해서 가져오는 것. 켜진 상태에서만 볼 수 있는 정보 등을 파악할 수 있음

도구 프로그램

- HxD: 파일의 hex값을 볼 수 있음

- Everything: 컴퓨터 파일 전체에 index를 지정해 검색할 수 있음

- 7zip: 압축해제 파일. 7z, rar 등 몇몇 파일은 7zip으로만 됨

- notepad++: 여러가지 파일을 한 번에 볼 수 있음. +검색

- sysinternal suite: 도구모음

- ftk imager: 디스크 이미지 관리

- autopsy: ftk imager에서 추가 기능이 있어 더 강력함

실습

-

FTK imager로 디스크 이미징하기

- C드라이브를 선택해 D드라이브(hdd)에 저장함

- 용량이 커서 매우 오래 걸렸음

- 생성되는 E01 파일보다 저장공간이 작으면 허용되는 용량까지만 이미징 되는 것 같음

-

이미지 마운트하기

- 생성된 E01를 마운트하려고 했는데, F드라이브를 포맷해야 한다면서 진행이 되지 않음

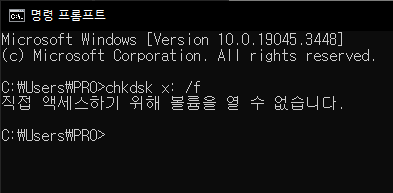

- 인터넷에 나온 대로 명령 프롬프트에서 chkdsk를 해 봤으나 안 됨

-

autopsy 사용하기

- 중간에 non-critical error가 떠서 중지됨

- 예전에 생성한 파일들의 중간저장 파일 등을 확인할 수 있었음