1. 계층형 네트워크 설계 및 보안성 검증 프로젝트

.png)

다운로드 링크

개요

본 프로젝트는 방화벽 기준의 단순한 내부/외부 분리가 아닌, 디바이스의 역할과 보안 중요도에 따라 DMZ, Inside, Core-Inside로 네트워크를 계층화하여 접근 통제를 구현하였습니다.

또한 주요정보통신기반시설 기술적 취약점 분석 평가 상세 가이드와 ISMS-P 인증 기준 중 본 프로젝트에 적용 가능한 항목을 선별하여 구축된 환경에 대해 실제 보안 취약점 자가 평가를 수행한 프로젝트입니다.

내부망 계층화

- Inside : 가장 보편적인 사용자들이 위치하는 내부망입니다.

- DMZ : 웹서버의 경우 외부접속이 많아 감염 시 전염 리스크를 줄이고자 별도의 zone을 구현하였습니다.

- ServerFarm : 윈도우 AD나 DB같이 중요한 디바이스는 Inside보다 더 높은 단계 Security Level을 부여하여 Inside가 감염되어도 안전하도록 설계하였습니다.

보안 취약점 자가 평가

- 아래의 두 가이드를 기반으로 본 프로젝트에 적용 가능한 항목을 추린 뒤, 항목별로 심사 기준을 만족하도록 설계하였습니다.

- 주요정보통신기반시설 기술적 취약점 분석 평가 상세 가이드

- 정보보호 및 개인정보보호 관리체계 인증(ISMS-P)

역할

- 윤가영: 네트워크 설계, 보안 평가 항목 작성, 윈도우 AD 구현, 발표

- 팀원1: L2 Switch + L3 Switch 설정 및 ISP 라우팅 구현

- 팀원2: DHCP서버 구현, 로키 리눅스 구현

- 팀원3: 네트워크 설계, ASA방화벽, 본사-연구소 간 VPN 설정 및 웹서버 구현

2. 세그멘테이션 기반 중앙관리 보안 설계 프로젝트

다운로드 링크

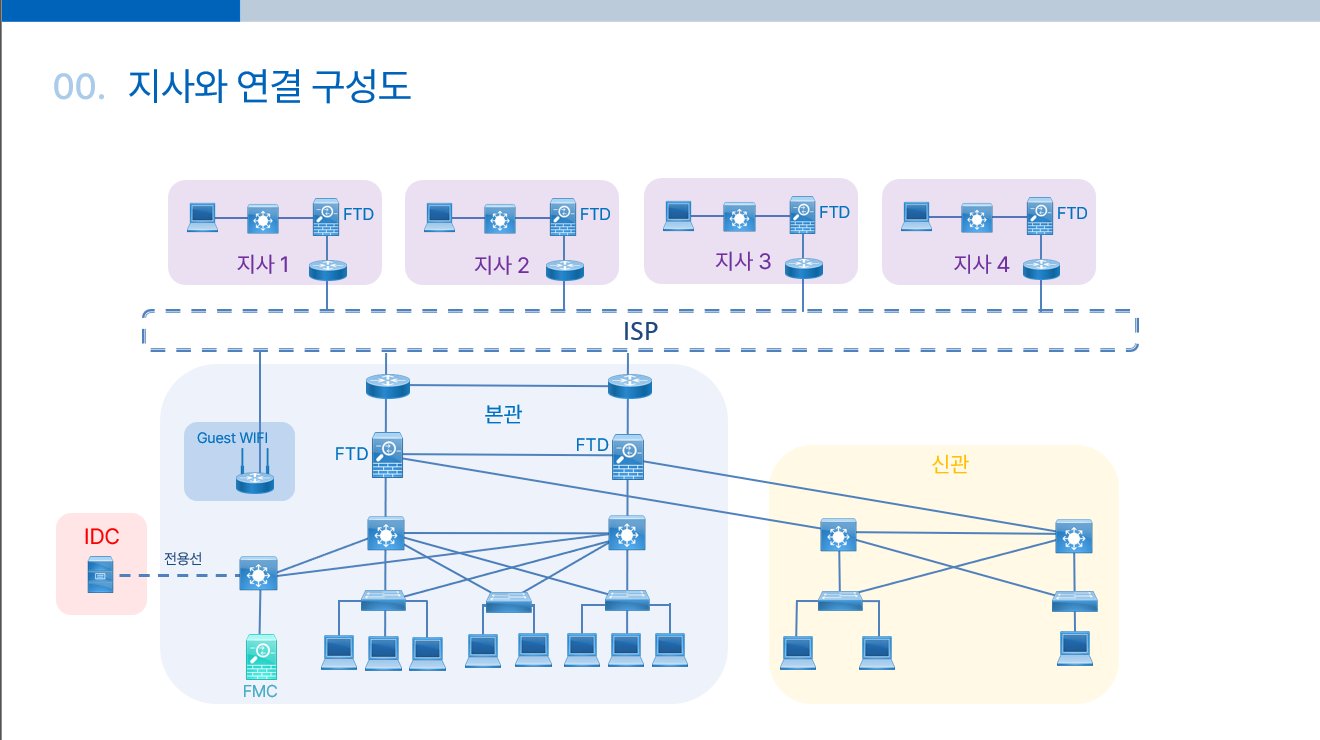

해당 프로젝트는 제로트러스트 모델을 기반으로 기업 외부 방화벽 시스템을 구현하고 기업망 내부의 보안 정책을 설계한 프로젝트입니다.

본사의 FMC에서 본사FTD와 지점FTD를 중앙관리한다는 요구사항을 구현함과 동시에 안전한 management 송수신을 위해 VRF로 인한 Data Plane과의 분리, VPN Tunnel을 기반의 Sftunnel을 구현하였습니다.

네트워크 경계 부분의 방화벽을 제외하면 보안 정책이 없기 때문에, 기업망 내부 트래픽에 대해 측면 이동 공격을 방지하기 위한 세그먼트별 관리 정책을 설계하였습니다.

기업 외부 - 방화벽 중앙관리 시스템

- FMC-FTD

- ASA와 달리 중앙관리가 가능하며 Web기반 GUI가 제공되는 CIsco 방화벽입니다.

- Management Plane - Data Plane 분리

- FTD에서 FMC로 송수신하는 관리 데이터가 노출되는 일을 막도록 VRF로 라우팅 테이블을 가상화하여 데이터 패킷과 관리 패킷의 경로를 완전히 분리하였습니다.

- 안전한 지점 FTD 관리

- 본사FMC - 지점 FTD간 데이터 송수신 시 인터넷을 통해 연결되기에 이를 IPsec VPN기반의 터널을 사용하여 안전한 FTD 관리를 구현하였습니다.

기업 내부 - 세그먼트 기반 정책 설계

기업망 내부의 트래픽을 아래의 세 가지 기준으로 분리하여 보안 정책을 설계하였습니다.

- 호스트 간의 정책

- ACL과 VACL로 사용자 간 원격 접속 제한 설정

- 서버에 대한 호스트 접근 정책

- VACL로 서버에 대한 호스트 접근 제한: 개발 서버는 개발 부서 IP만 접근 허용

- 업무 시스템 접근 시 RADIUS 서버를 통한 인증 절차 진행

- 서버와 서버 간의 정책

- 개발 서버와 다른 서버를 각각 다른 Secondary VLAN으로 분리

역할

- 윤가영: 기업망 내부 세그먼트별 트래픽 관리 정책 설계

- 팀원1: FMC를 이용한 FTD 중앙관리 시스템 구현